Obiettivi | Certificazione | Contenuti | Tipologia | Prerequisiti | Durata e Frequenza | Docenti | Modalità di Iscrizione | Calendario

Il Corso Check Point CCES Harmony Endpoint Specialist è un programma formativo pensato per partecipanti interessati a sviluppare competenze avanzate nell’uso e nella gestione delle soluzioni Check Point Harmony Endpoint. Durante il corso, i partecipanti approfondiscono una serie di lezioni teoriche e pratiche che coprono vari aspetti dell’architettura di sicurezza consolidata di Check Point Infinity e della gestione della sicurezza Harmony Endpoint.

I partecipanti apprenderanno le differenze tra gli ambienti di gestione Harmony Endpoint On-Premises e Cloud e identificheranno i componenti principali dell’architettura di sicurezza Harmony Endpoint. Il corso copre anche il flusso di lavoro di base per la gestione della sicurezza Harmony Endpoint e fornisce esempi di risorse utili per la gestione della sicurezza. Il corso affronta situazioni in cui potrebbe essere necessario modificare le regole delle policy predefinite e identifica le versioni raccomandate per una distribuzione del client Harmony Endpoint. I partecipanti esploreranno i diversi tipi di sicurezza dei dati disponibili e apprenderanno come la crittografia del disco intero protegge e recupera i dati memorizzati sui computer endpoint.

Inoltre, il corso discute le sfide della prevenzione delle minacce e fornisce esempi di minacce avanzate. I partecipanti impareranno come Harmony Endpoint difende le reti da minacce avanzate e identificheranno i componenti nelle distribuzioni standalone e distribuite di Harmony Endpoint. Il corso contribuisce alla preparazione dell’esame di Certificazione Check Point CCES.

Contattaci ora per ricevere tutti i dettagli e per richiedere, senza alcun impegno, di parlare direttamente con uno dei nostri Docenti (Clicca qui)

oppure chiamaci subito al nostro Numero Verde (800-177596).

Calling from abroad? Reach us at +39 02 87168254.

Obiettivi del corso

Di seguito una sintesi degli obiettivi principali del Corso Check Point CCES Harmony Endpoint Specialist:

- Approfondire l’architettura di sicurezza Check Point Infinity e gestione della sicurezza Harmony Endpoint.

- Comprendere le differenze tra ambienti di gestione Harmony Endpoint On-Premises e Cloud.

- Identificare i componenti principali dell’architettura di sicurezza Harmony Endpoint.

- Esplorare i diversi tipi di sicurezza dei dati e tecniche di crittografia del disco.

- Apprendere strategie di prevenzione delle minacce e difesa da minacce avanzate.

Certificazione del corso

Esame Check Point CCES Endpoint Security: L’esame è progettato per valutare le competenze e le conoscenze dei candidati riguardo la sicurezza degli endpoint nel contesto delle soluzioni Check Point. I candidati vengono testati su una serie di argomenti chiave, che includono la comprensione dell’architettura di sicurezza degli endpoint, la capacità di implementare e gestire le soluzioni Check Point Harmony Endpoint, e la familiarità con le strategie di prevenzione delle minacce e di risposta agli incidenti. L’esame valuta anche la conoscenza dei candidati sulle best practices per la configurazione e la personalizzazione delle politiche di sicurezza, oltre alla loro abilità nell’identificare e mitigare vulnerabilità e minacce specifiche agli endpoint. Superando questo esame, i candidati dimostrano di possedere una solida comprensione delle soluzioni Check Point per la sicurezza degli endpoint, essenziale per proteggere le reti aziendali da minacce avanzate e in continua evoluzione.

Contenuti del corso

- Describe Check Point Infinity’s Consolidated Security Architecture.

- Explain the difference between the Harmony Endpoint On-Premises and Cloud management environments.

- Identify the main components of the Harmony Endpoint Security Architecture.

- Identity the basic workflow for Harmony Endpoint Security Management.

- Give examples of useful resources for Harmony Endpoint Security Management.

- Log in to the Web Management Console.

- Navigate the Web Management interface to gain a basic understanding of the features and capabilities Harmony Endpoint provides for security management.

- Discuss situations where it might be necessary to change default policy rules.

- Identify recommended releases for a Harmony Endpoint Client deployment.

- Identify deployment prerequisites.

- Given a deployment scenario, identify deployment methods, Endpoint Client packages, and the basic workflow.

- Recognize the different types of data security available to deploy.

- Describe how Full Disk Encryption protects and recovers data that is accessed and stored on Endpoint computers.

- Identify how to secure removable media devices and protect ports.

- Identify remote help and recovery capabilities.

- Discuss the challenges of threat prevention.

- Identify how Harmony Endpoint defends networks against advanced threats.

- Identify the key components in Harmony Endpoint simplified and large-scale deployments.

- Identify sizing guidelines for Harmony Endpoint deployments.

- Give examples of how to expand the solution with Super Nodes and External Policy Servers.

- Identify the additional capabilities that High Availability (HA) and Active Directory configurations support.

- Identify useful resources for basic troubleshooting.

- Give examples of potential problems or issues that might occur when using Harmony Endpoint.

- Investigate and troubleshoot basic Harmony Endpoint troubleshooting scenarios.

- Define Harmony Endpoint Management as a Service.

- Explain the set-up process for Harmony Endpoint Management as a Service.

- Discuss the workflow when migrating from Endpoint On-Premises to Endpoint Management as a Service.

Attività Laboratoriali

- Install the Endpoint Security Management Server.

- Deploy an Endpoint Security Management Server.

- Configure Endpoint for Deployment.

- Deploy Endpoint Security Clients to Hosts.

- Test and Analyze Threat Response.

- Configure LDAP Strong Authentication.

- Deploy a Secondary Endpoint Security Management Server.

- Troubleshoot Endpoint Communication Issues.

- Migrate from On-Premises to Endpoint Management as a Service.

- Connect Existing Hosts to Endpoint Management as a Service.

Tipologia

Corso di Formazione con Docente

Docenti

I docenti sono Istruttori Autorizzati Check Point e in altre tecnologie IT, con anni di esperienza pratica nel settore e nella Formazione.

Infrastruttura laboratoriale

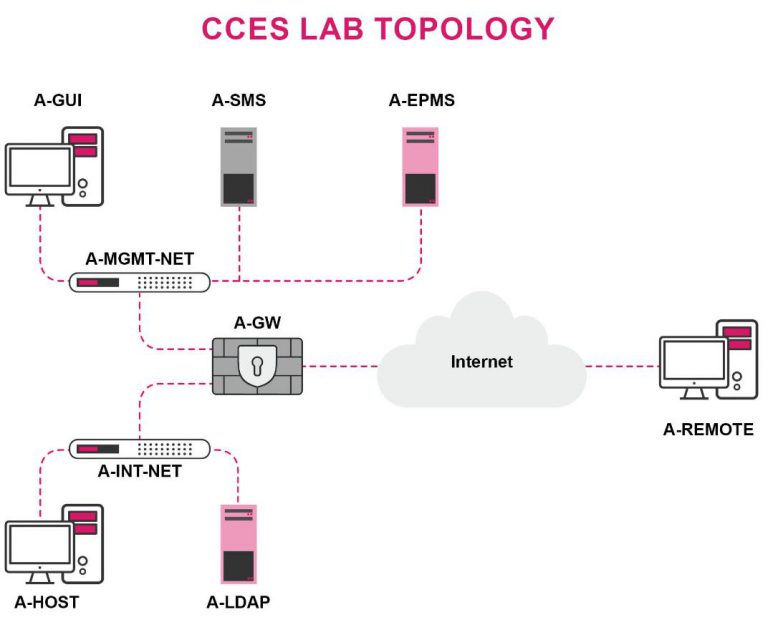

Per tutte le tipologie di erogazione, il Corsista può accedere alle attrezzature e ai sistemi presenti nei Nostri laboratori o direttamente presso i data center del Vendor o dei suoi provider autorizzati in modalità remota h24. Ogni partecipante dispone di un accesso per implementare le varie configurazioni avendo così un riscontro pratico e immediato della teoria affrontata. Ecco di seguito alcuni scenari tratti dalle attività laboratoriali:

Dettagli del corso

Prerequisiti

Conoscenza pratica di sistemi operativi Unix/Linux e/o Windows, networking (TCP/IP).

Durata del corso

- Durata Intensiva 2gg;

Frequenza

Varie tipologie di Frequenza Estensiva ed Intensiva.

Date del corso

- Corso Check Point CCES Endpoint Specialist (Formula Intensiva) – 10/07/2025 – 9:00 – 17:00

Modalità di iscrizione

Le iscrizioni sono a numero chiuso per garantire ai tutti i partecipanti un servizio eccellente.

L’iscrizione avviene richiedendo di essere contattati dal seguente Link, o contattando la sede al numero verde 800-177596 o inviando una richiesta all’email contatti@vegatraining.eu.