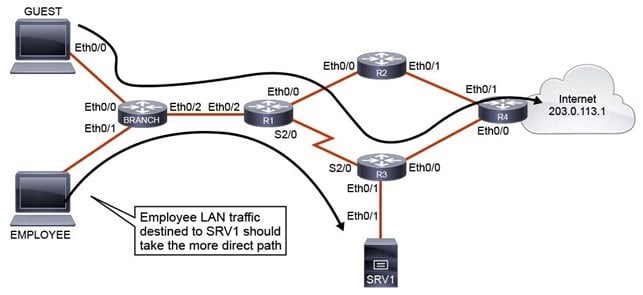

Continuiamo con la nostra serie di articoli che, attraverso esempi pratici e semplificati, dimostrano l’applicazioni di strumenti fondamentali nei rispettivi ambiti. In questo lab, impareremo ad usare il Policy-Based Routing per influenzare la scelta del percorso da parte del router.

Innanzitutto, verificheremo i normali percorsi di traffico, selezionati dal router, in base all’indirizzo IP di destinazione. Quindi, configureremo il PBR per alterare il flusso di traffico per i dispositivi della LAN EMPLOYEE. Verificheremo sia la configurazione PBR che il nuovo percorso intrapreso dai pacchetti:

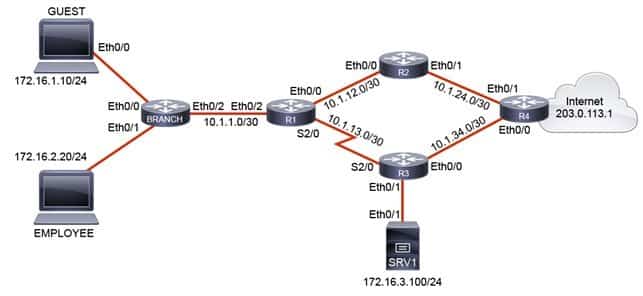

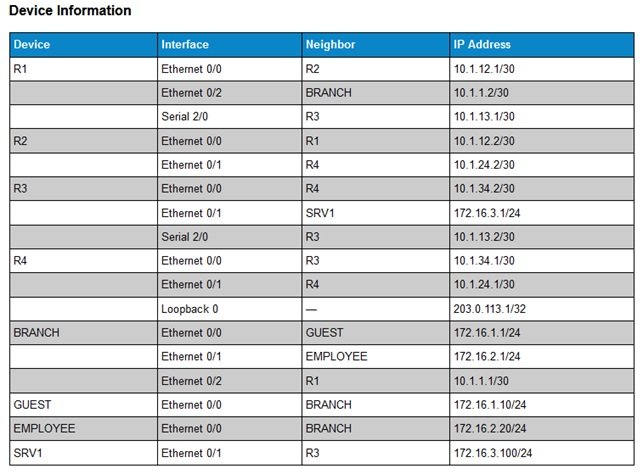

Di seguito lo schema degli indirizzi che caratterizzano la topologia oggetto del laboratorio:

Verifichiamo il percorso intrapreso dai pacchetti inviati dal pc GUEST e dal pc della LAN EMPLOYEE verso l’indirizzo Internet 203.0.113.1 e verso il server SRV1, usando il comando traceroute.

I pacchetti inviati dal pc GUEST e dal pc della LAN EMPLOYEE verso l’indirizzo 203.0.113.1, utilizzano il percorso BRANCH-R1-R2-R4, che è più veloce del percorso BRANCH-R1-R3-R4, che contiene un link seriale lento tra R1 ed R3.

Lo stesso avviene per i pacchetti inviati dal pc EMPLOYEE verso il server SRV1. Viene utilizzato il percorso più lungo BRANCH-R1-R2-R4-R3-SRV1, invece del percorso più breve diretto da R1 verso R3, sempre a causa della presenza del link seriale, lento, tra R1 ed R3.

Il protocollo di routing EIGRP, infatti, sceglie il percorso più veloce.

GUEST# traceroute 203.0.113.1

Type escape sequence to abort.

Tracing the route to 203.0.113.1

VRF info: (vrf in name/id, vrf out name/id)

1 172.16.1.1 1 msec 3 msec 2 msec

2 10.1.1.2 3 msec 2 msec 2 msec

3 10.1.12.2 3 msec 5 msec 6 msec

4 10.1.24.1 6 msec 5 msec 5 msec

EMPLOYEE# traceroute 203.0.113.1

Type escape sequence to abort.

Tracing the route to 203.0.113.1

VRF info: (vrf in name/id, vrf out name/id)

1 172.16.2.1 0 msec 1 msec 0 msec

2 10.1.1.2 5 msec 0 msec 1 msec

3 10.1.12.2 2 msec 5 msec 7 msec

4 10.1.24.1 1 msec 1 msec 1 msec

EMPLOYEE# traceroute 172.16.3.100

Type escape sequence to abort.

Tracing the route to 172.16.3.100

VRF info: (vrf in name/id, vrf out name/id)

1 172.16.2.1 0 msec 6 msec 1 msec

2 10.1.1.2 3 msec 6 msec 5 msec

3 10.1.12.2 1 msec 0 msec 1 msec

4 10.1.24.1 1 msec 3 msec 4 msec

5 10.1.34.2 3 msec 1 msec 1 msec

6 172.16.3.100 1 msec 1 msec 5 msecSu R1, configuriamo il PBR, per far sì che il traffico inviato dal pc della LAN EMPLOYEE e destinato al server SRV1, utilizzi il percorso più breve, quello diretto. Su R1, definiamo una ACL named chiamata “EMP-SRV” che fa il match con tutto il traffico IP inviato dai pc della LAN EMPLOYEE e destinato al server SRV1. L’ACL permette tutto il traffico IP inviato dalla subnet 172.16.2.0/24 e destinato al server SRV1, che ha indirizzo IP 172.16.3.100:

R1(config)# ip access-list extended EMP-SRV

R1(config-ext-nacl)# permit ip 172.16.2.0 0.0.0.255 host 172.16.3.100Su R1, creiamo una route map chiamata “MYPBR”, che fa il match con l’ACL EMP-SRV. Impostiamo, inoltre, il netxt-hop, per indirizzarlo direttamente a R3. La route map fa il match con i pacchetti che sono permessi dalla ACL EMP-SRV e imposta come indirizzo next-hop 10.1.13.2, che è l’interfaccia S2/0 di R3:

R1(config)# route-map MYPBR permit 10

R1(config-route-map)# match ip address EMP-SRV

R1(config-route-map)# set ip next-hop 10.1.13.2Su R1 verifichiamo la route map MYPBR.

L’output ci fa vedere che il traffico entrante, definito dalla access-list EMP-SRV è instradato verso l’indirizzo 10.1.13.2, che corrisponde all’indirizzo configurato sul link seriale del router R3:

R1# show route-map

route-map MYPBR, permit, sequence 10

Match clauses:

ip address (access-lists): EMP-SRV

Set clauses:

ip next-hop 10.1.13.2

Policy routing matches: 0 packets, 0 bytesSu R1, applichiamo la route map MYPBR sull’interfaccia del router su cui entra il traffico. La route map MYPBR è applicata all’interfaccia Ethernet 0/2 di R1, che è, appunto, l’interfaccia su cui entra il traffico nel router:

R1(config)# interface Ethernet 0/2

R1(config-if)# ip policy route-map MYPBRCORSI CORRELATI:

- Corso Cisco CCNA;

- Corso CCNP Enterprise ENCOR;

- Corso CCNP Enterprise ENARSI;

- Corso CCNP Enterprise ENWLSI;

- Corsi CCNP Enterprise;

- Corso Fortinet NSE4;

- Corso Huawei HCIA R&S;

Consulta il nostro Catalogo Corsi per Tecnologia oppure fai una Ricerca per Vendor o ancora trova uno specifico corso attraverso il motore di ricerca interno: Ricerca Corsi. Contattaci ora al Numero Verde 800-177596, il nostro team saprà supportarti nella scelta del percorso formativo più adatto alla tue esigenze.

Su R1, verifichiamo la policy PBR configurata. Possiamo notare che la route map MYPBR è applicata correttamente all’interfaccia Ethernet 0/2:

R1# show ip policy

Interface Route map

Ethernet0/2 MYPBRVerifichiamo nuovamente, il percorso intrapreso dai pacchetti inviati dal pc GUEST e dal pc della LAN EMPLOYEE verso il server SRV1, usando il comando traceroute.

Possiamo notare che, ora, il percorso intrapreso dai pacchetti inviati dal pc della LAN EMPLOYEE verso il server SRV1, è quello più breve, quello diretto, attraverso R3.

Il percorso intrapreso dai pacchetti inviati dal pc GUEST verso il server SRV1, invece, è quello più lungo, ovvero quello utilizzato in precedenza. La configurazione effettuata, infatti, non è intervenuta sui pacchetti inviati dal pc GUEST:

EMPLOYEE# traceroute 172.16.3.100

Type escape sequence to abort.

Tracing the route to 172.16.3.100

VRF info: (vrf in name/id, vrf out name/id)

1 172.16.2.1 1 msec 3 msec 5 msec

2 10.1.1.2 4 msec 4 msec 4 msec

3 10.1.13.2 6 msec 5 msec 4 msec

4 172.16.3.100 5 msec 6 msec 5 msec

GUEST# traceroute 172.16.3.100

Type escape sequence to abort.

Tracing the route to 172.16.3.100

VRF info: (vrf in name/id, vrf out name/id)

1 172.16.1.1 0 msec 5 msec 5 msec

2 10.1.1.2 1 msec 6 msec 5 msec

3 10.1.12.2 0 msec 1 msec 0 msec

4 10.1.24.1 0 msec 1 msec 0 msec

5 10.1.34.2 1 msec 5 msec 5 msec

6 172.16.3.100 1 msec 5 msec 5 msec